|

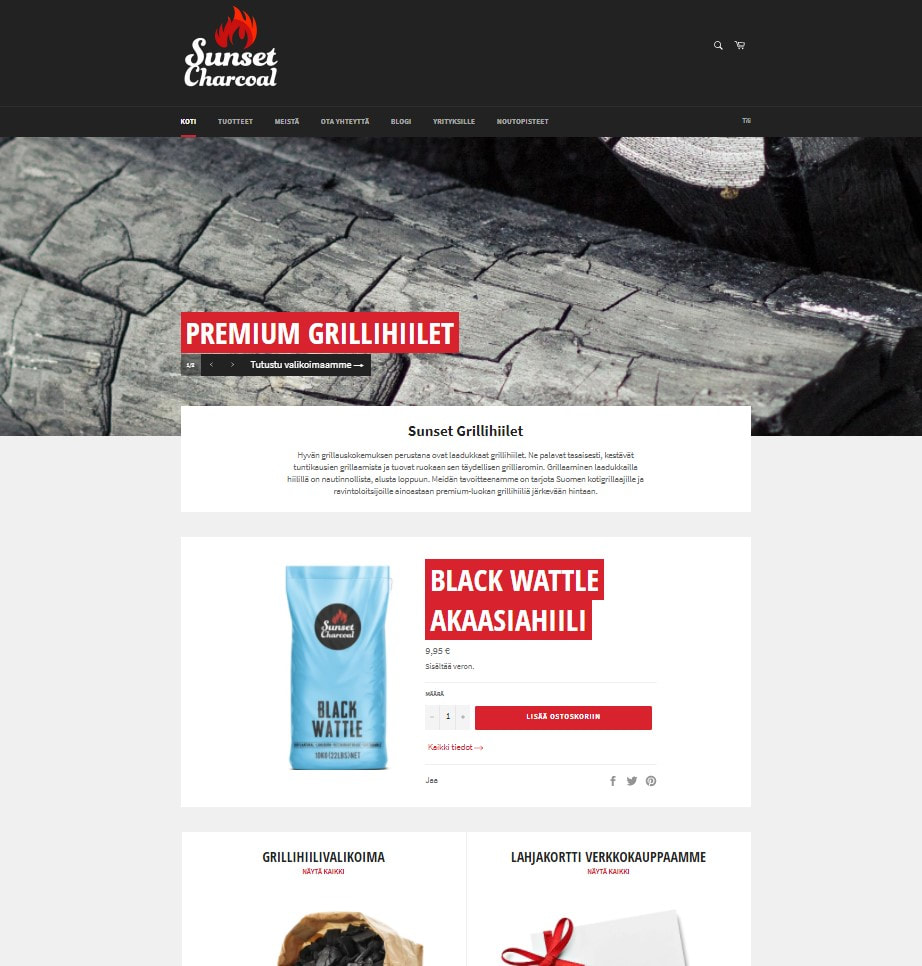

Asiakkaamme oli saanut liiketoimintakaupan yhteydessä Woocommerce-alustalle tehdyn verkkokaupan, joka oli hostattuna isolla kansainvälisellä toimijalla USAssa. Verkkokaupan tekninen toimivuus jätti hieman toivomisen varaa ja koska yrityksen graafinen ilme sekä verkkokaupan ulkoasu olivat joka tapauksessa menossa uusiksi, päädyttiin samalla arvioimaan verkkokaupan rakentamista puhtaalta pöydältä uudelle alustalle. Tarkastelimme kotimaisia Mycashflow ja Vilkas verkkokauppa-alustoja sekä kanadalaista Shopifytä. Kotimaisten verkkokauppa-alustojen hyvän puolena oli varsin maltilliset kuukausimaksut, sekä valmiit edulliset sopimukset maksuliikenteestä ja mahdollisesti myös rahdeista. Erityisesti maksuliikennesopimuksessa oli eroa ulkomaiseen kilpailijaan. Asiakkaalla oli omat rahtisopimukset, joten verkkokauppa-alustan pakkomarkkinoidusta rahtipalveluista oli lähinnä vain riesaa. Shopifyn huono puoli oli, se että heidän omat maksuliikennepalvelunsa eivät toimi Suomessa (Ruotsissa ja Virossa kyllä), joten heidän kanssaan joutuu itse hoitamaan maksuliikennesopimuksen, sekä maksamaan pienen komission myös Shopifylle maksuliikennekomission lisäksi. Asiakkaan verkkokaupan tuote- ja kategoriamäärät sekä erilaiset rahtivaihtoehdot olivat varsin rajallisia, joten päädyimme testaamaan alustoja toteuttamalla niihin verkkokauppaa, kunnes oli selvillä millaisilla rajoituksia alusta edullisimmissa vaihtoehdoissa asettaa. Teimme verkkokaupan melkein valmiiksi Shopifyllä ja Vilkkaan alustalla, sekä testasimme päätoiminnallisuuksia MyCashflowlla. Suurin ero alustojen välillä oli se, että kotimaisten tarjoajien halvemmat versiot ovat varsin rajattuja, kun taas Shopify tarjoaa halvemmissakin versioissa mahdollisuuden räätälöintiin ihan lähdekooditasolle asti. Lisäksi Shopify tarjoaa suuren määrän testattuja ja toimivia, kohtuuhintaisia kolmannen osapuolen tekemiä ohjelmistomoduuleja, joilla voi toteuttaa tarvitsemiaan ominaisuuksia ilman että joutuu itse vastaamaan ylläpidosta. Asiakas päätti valita Shopifyn, joustavuus ja valmiit kohtuuhintaiset ratkaisut olivat tärkeämpi kuin kustannusten minimointi. Verkkokauppa toteutettiin yhdessä asiakkaan markkinointiasiantuntijan kanssa ja toteutus kesti noin 4 päivää.

”Netect auttoi meitä vertailemaan eri verkkokauppoja keskenään ja esittämään haitat ja hyödyt jokaisen kohdalla. Tämä auttoi meitä löytämään sen parhaimman kaupan juuri meidän tarpeisiimme. Shopify osoittautui vertailussa kaikista helpoimmin päivitettäväksi ja hallittavaksi, joka oli meille erittäin tärkeää, koska ylläpidämme ja muokkaamme sivujen sisältöä viikoittain. Verkkokaupan pitää olla heti alusta asti helposti hallittavissa koska suurin osa kaupankäynnistä tapahtuu sivuilla. Shopifyssä on hyviä ja valmiita teemoja, joista valita käyttötarkoituksen mukaan joten mitään rakentamista ei vaadita. Lisäksi alusta tukee sosiaalisen median kanavia kuten Facebookia ja Instagramia, jotka ovat markkinointimme kannalta ratkaisevia kommunikointi- ja mainoskanavia. Ristilinkitys ja seuranta on helposti hallittavissa kaupassa. Kaiken kaikkiaan olemme olleet tyytyväisiä valintaamme. Netectin avulla verkkokaupan valinta, pystyttäminen ja lanseeraus meni vaivattomasti ja nopeasti." - Sonja Byman, markkinointivastaava, Sunset Charcoal Oy Netect Oy auttaa löytämään yrityksellesi sopivimman verkkokaupparatkaisun. Lisätietoja: Ulkoistaminen tarkoittaa tässä työvoiman eli resurssien vuokraamista ulkopuoliselta yritykseltä. Teet siis jonkun toimittajan kanssa sopimuksen siitä, että joku tai jotkut tulevat työskentelemään sinun tiimissäsi sovitulla tavalla, sovittuun hintaan ja sovitun ajan. Sopimus voi kattaa vain yhden henkilön tai vaikka kokonaisen tiimiorganisaation, mitään rajaa tässä ei ole. lkoistamisen suosio on kasvanut merkittävästi Suomessa ja tähän on monia syitä. Pari suosituinta lienee kustannussäästöjen hakeminen ja ammattilaispula kotimaisten toimijoiden keskuudessa, mutta tähän on vaikuttanut myös etätyön suosion kasvu. On huomattu, että ihan kaikkea ei tarvitse tulla tekemään yrityksen konttorille, vaan työt voidaan tehdä melkein missä vaan, kunhan prosessit on kunnossa.

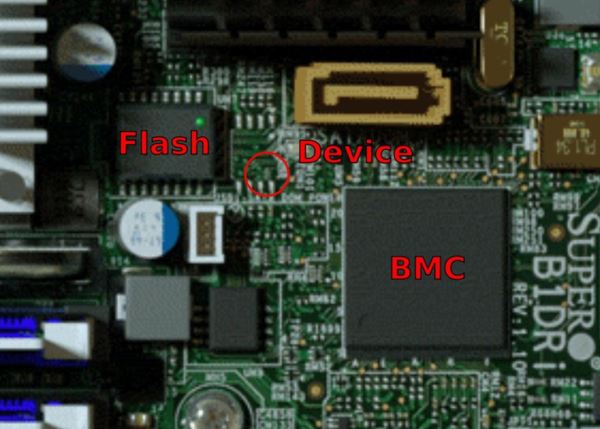

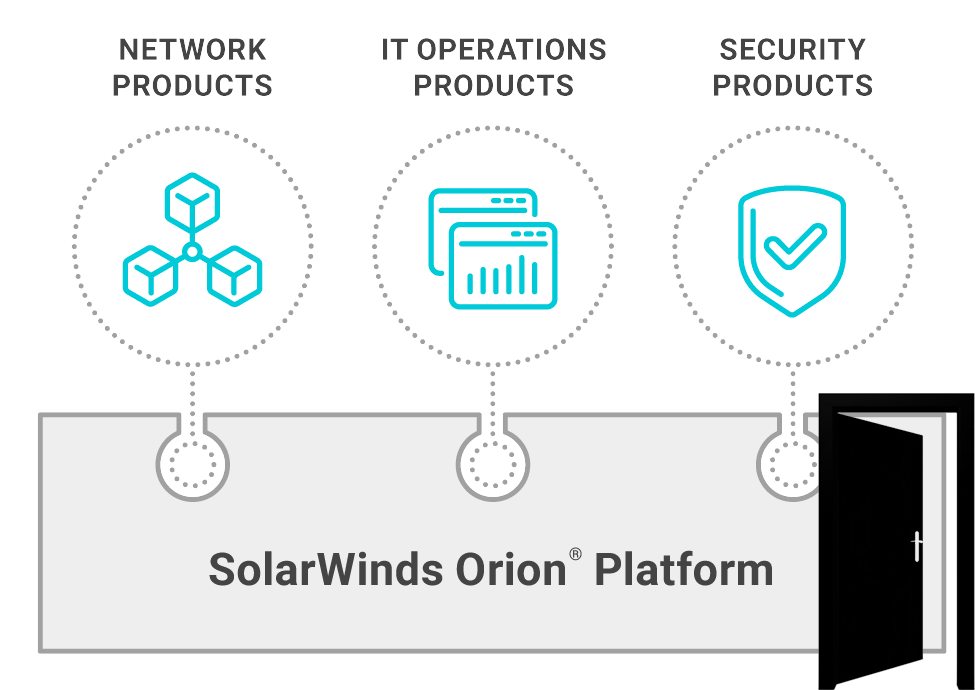

Ulkoistamiseen on toki muitakin syitä, se on toimiva tapa säädellä nopeasti tiimisi kokoa ja osaamista sekä vähentää kustannuksia. Saatat esim. tarvita jonkun alan erikoisosaajan tiettyyn projektiin ja tietyksi ajaksi, eikä tällä erikoisosaamisella ole sen jälkeen ainakaan jatkuvaa käyttöä -> ulkoista. Tai saatat tarvita lisävoimaa tietyn tavoitteen saavuttamiseksi nopeasti mutta et ehdi tai halua käydä läpi koko perinteistä rekrytointiprosessia ->ulkoista. Sitten tulemme taas tähän kustannussäästöasiaan eli sinulla voi myös olla paineita saada aikaiseksi enemmän samalla tai jopa pienemmällä budjetilla kuin aikaisemmin -> ulkoista. Ulkoistaminen siis kannattaa monessakin tapauksessa. Tässä muutama vinkki, joiden avulla se voi onnistua vieläkin paremmin. Ulkoistaminen edellyttää luottamusta, etenkin jos et ole koskaan toiminut valitsemasi toimittajan kanssa. Tämä on ihan perusedellytys, ilman luottamusta homma ei toimi. Oletusarvona on, että toimittajalla ja sinulla asiakkaana on yhteinen tavoite eli projektin saattaminen sovitusti maaliin ja sopimuksen ehtojen täyttäminen. Sinä saat projektin tuotoksen liiketoimintaasi tehostamaan ja toimittaja saa sovitun korvauksen ja ehkä hyvän asiakasreferenssin, joten molemmilla osapuolilla on oikeita syitä pitää sopimuksesta kiinni ja hoitaa homma kunnialla loppuun saakka. Palaan toimittajan valintaprosessiin ja kriteereihin tarkemmin seuraavassa blogissa. Tee kunnon sopimus ja pidä siitä kiinni. Vaikka luottamus on hyvä asia, toimii kunnon kirjallinen sopimus vielä lisäkannustimena. Varmista, että keskinäinen sopimuksenne kattaa kaikki huolenaiheesi ja on tavoitteidesi mukainen. Esimerkiksi jos projektin kesken jääminen vuokratun työntekijän häipyessä parempiin hommiin huolettaa, riskiä voi pienentää lisäämällä sopimukseen tuntuvan sakon, jos työ jää toimittajasta johtuvasta syystä kesken. Keskustelkaa toistenne kanssa. Varsinkin virtuaalitiimeissä keskustelu on erittäin tärkeää, kun toista osapuolta ei koskaan tapaa kasvotusten. Ole kohtelias mutta rehellinen ja sano suoraan, jos joku asia ei toimi tai jos haluat muuttaa jotain. Kuuntele myös toimittajaa ja erityisesti vuokraamiasi henkilöitä, onko kaikki kunnossa vai pitäisikö jollekin asialle tehdä jotain. Virtuaalitiimeissä joskus triviaalitkin pikkujutut – varsinkin tahattomat väärinymmärtämiset - saattavat paisua ongelmiksi, jos niitä ei hoideta ajoissa. Pidä huolta, että vuokrattu henkilö integroidaan omaan tiimiisi heti ja kunnolla. Pidä vaikka erillinen vapaamuotoinen virtuaalitapaaminen, jotta tiimisi tutustuu uuteen jäseneen ja päinvastoin. Varmista, että hän osaa käyttää kaikkia työnseurannan / tiimityöskentelyn työkaluja, ja että hänellä on niihin kaikkiin heti pääsy. Ota hänet mukaan myös tiimin epämuodolliseen toimintaan aina kun mahdollista, kysele kuulumisia ja anna hänen aina tuntea olevansa osa tiimiä. Valitse toimittaja huolella, ota myös sijainti ja paikallinen kulttuuri huomioon. Jos omat sääntösi tai GDPR-lainsäädännön soveltaminen edellyttävät, että henkilötietoja käsitellään vaan EU:n alueella, valitse silloin toimittaja EU:n alueelta. Jos em. tyyppisiä esteitä ei ole, kannattaa ehdottomasti katsastaa tarjonta myös EU:n ulkopuolelta. Tosin mitä kauemmas kotimaasta mennään, sitä suurempia kulttuurisia eroavaisuuksia tulee vastaan ja nämä voivat haitata yhteistyötä, jos niitä ei tiedosta ja ota huomioon. Myös ylipääsemättömissä kiistatapauksissa oikeusprosessit kaukomailla sijaitsevaa toimittajaa vastaan voivat olla seikkailu sinänsä. Kaikkein paras tilanne on, jos ulkomaisen toimittajan edustaja, jonka kanssa teet sopimuksen, sijaitsee Suomessa ja noudattaa Suomen lainsäädäntöä ja suomalaisia yleissopimuksia, kuten esim. IT2018 sopimusta. Pidä kirjaa vuokratuista henkilöistä, ketkä ovat työskennelleet projekteissasi, jos käytät paljon vuokratyövoimaa. Kysy muilta tiimiläisiltä arvioita henkilöistä ja jaa arviot toimittajan kanssa. Luonnollisesti niitä tekijöitä, joiden kanssa tulet toimeen parhaimmin kannattaa kysyä nimeltä, jos ja kun tarvitset tekijöitä uuteen projektiin. Ja lopuksi, tiedosta myös inhimilliset tekijät. Vuokrattu työntekijä voi olla vaikka kuinka lahjakas ja fiksu kaveri, mutta jos esimerkiksi henkilökemiassa jokin tökkii niin sille ei yleensä voi mitään. Ja jos sinä asiakkaana niin vaadit, toimittajan pitää yrittää korjata asia mahdollisimman nopeasti ja vähin äänin, jos toimittaja pystyy vaihtamaan henkilön toiseen vähintään samantasoiseen ilman isompia järjestelyitä. Luonnollisesti tästä ei tule merkintää vaihdetun henkilön arviontitietoihin, kun kyseessä ei ole mikään asenne- tms. ongelma. Sitten tilanne on toinen, jos vuokratun henkilön asenteessa, osaamisessa jne. on ongelma; jo sopimuksessa pitää lukea, että tällaiset henkilöt vaihdetaan vähintään vastaavan tasoisiin ilman eri kustannusta ja näistä pitää aina laittaa merkintä henkilön arviointiin, jotta jatkossa ei tule yllätyksiä. Netect Oy tarjoaa laadukasta sovelluskehitystä ja ulkoistuspalveluja. Lisätietoja: https://www.netect.fi/ulkoistuspalvelut.html BusinessWeek julkaisi 2018 artikkelin amerikkalaisen SuperMicro yhtiön palvelinemolevyiltä löytyneestä ylimääräisestä mikropiiristä. Artikkelissa kerrottiin, että yhtiön laajasti käytössä olleilta palvelinemolevyiltä oli löydetty vastuksen näköinen mikropiiri, josta oli tarkemmassa analyysissä löytynytkin enemmän kontakteja kuin normaalit kaksi. Kyseinen piiri mahdollisti yhteyden avaamisen ja tiedonsiirron suojatusta sisäverkosta ulos piirin asentaneille tahoille. BusinessWeek kertoi haastatelleensa artikkeliin kymmeniä henkilöitä, joiden kaikkien kertomukset tukivat tarinaa. Virallisesti kukaan ei kuitenkaan halunnut sanoa mitään. Artikkelia tuki myös se, että kyseisiä emolevyjä datakeskuksissaan käyttäneet tahot (muun muassa Apple ja Amazon) hankkiutuivat niistä vähin äänin eroon, joko yritysjärjestelyiden kautta tai muutoin. Bloomberg julkaisi 12.1. täydennyksen BusinessWeekin 2018 artikkeliin. Uudessa artikkelissa kerrotaan, että USA:n puolustusministeriön tietoturvaorganisaatio oli huomannut jo vuonna 2010 Supermicron valmistamien serverien lähettävän tietoa verkkoinfrasta ulkopuoliselle taholle Kiinaan. Tästä käynnistyi vuosia kestänyt vastavakoilutoiminta, jolla pyrittiin selvittämään hyökkääjän kykyjä ja samalla alettiin analysoida, kuinka tietomurto on toteutettu. Emolevyjen BIOS:in eprommin suojatusta osasta löytyi ylimääräistä koodia, joka konetta käynnistettäessä luettiin muistiin suoritettavaksi. SuperMicro oli ostanut merkittäviä osia BIOS koodista suoraan alihankkijalta, eikä todennäköisesti ollut tietoinen kaikista saamistaan ominaisuuksista. Alkuperäisen BusinessWeekin artikkelin mukaan Apple ja Amazon löysivät ylimääräisen mikropiirin SuperMicron palvelinemolevyltä 2015. Kaikki artikkelissa mainitut yritykset kiistivät tuolloin tiedot ja kertoivat olevansa täysin tietämättömiä asiasta. Tarkemmissa tutkimuksissa selvisi, että piiri ei ole pelkästään emolevyjä alihankintana valmistaneen kiinalaisen sopimusvalmistajan tekosia, vaan sen paikka on jo alun perin suunniteltu osaksi monikerroksista piirilevyä. FBI:ltä saadun tiedon mukaan pientä joukkoa valmistajan työntekijöitä kohtaan käynnistettiin jo vuonna 2012 vastavakoilu ja seurantaoperaatio. Lisäksi päivitetyssä artikkelissa kerrotaan että 2014 siruvalmistaja Intel tiedotti, että he olivat saaneet takaoven sisältävän päivityksen SuperMicron päivityspalvelimelta. Tällöin tietomurto havaittiin välittömästi ja sen seuraukset saatiin minimoitua. Mitä tästä pitäisi ajatella Jos kiinalaiset pystyvät tekemään tämän yhdelle amerikkalaisvalmistajalle, niin miksi he eivät pystyisi tekemään sitä muille? Kuinka paljon takaovilla varustettua tietotekniikkaa on maailmalla? Tähän kysymykseen ei varmasti osaa vastata kukaan, mutta todennäköisesti sitä on paljon enemmän kuin nämä pari tapausta, josta olemme kuulleet. Jos tämä tapahtuu globaalia hankintaketjua hyödyntävälle amerikkalaiselle yritykselle heidän tietämättään, niin mitä voimme olettaa kiinalaisyrityksistä? SuperMicron palvelinemolevy on loppujen lopuksi triviaali laite, jossa on kourallinen komponentteja ja vähän ohjelmistoa. Ylimääräisten toimintojen piilottaminen sinne ei ole hirveän helppoa ja ylimääräisestä kommunikoinnista sisäverkosta ulospäin jää näkyviä jälkiä todennäköiseen verkon valvontajärjestelmään. Palvelinemolevyyn verrattuna 5G verkossa on paljon erilaisia verkkoelementtejä, joissa on yhteensä kymmeniä miljoonia rivejä ohjelmistoja ja verkon rajapinnoista julkiseen internettiin kulkee kymmeniä tuhansia yhtäaikaisia datayhteyksiä. Kuinka tällaisen kokonaisuuden integriteetti varmistetaan ja kuinka havaitaan, jos se ”soittaa kotiin”? On käytännössä mahdotonta varmistaa, että näin monimutkaisessa järjestelmässä ei olisi jonkinlaista takaovea tai muuta ylimääräistä reittiä ulkopuoliseen kontrolliin. Ja joka tapauksessa niissä jonkintasoinen yhteys valmistajalle ongelmien selvittelyä ym toimintaa varten. Tähän samaan ajatukseen on päätynyt myös suojelupoliisin päällikkö Antti Pelttari. Hän varoittaa voimakkaasti avaamasta yhteiskunnan toiminnan kannalta kriittiseen infraan paraatiovia potentiaalisesti vihamieliselle toimijalle. Artikkelissa mainituissa tapauksissa yhteisenä tekijänä on hankintaketjun hallinta. Varmistaaksesi tuotteesi turvallisuuden on sinun varmistettava, että henkilökuntasi, kaikki käyttämäsi rauta ja ohjelmistot ovat turvallisia. Samankaltaista teemaa käsiteltiin jo viime vuoden lopulla tapahtuneen SolarWinds yhtiön verkonhallintaohjelmiston Orionin päivityksen mukana tuhansiin yrityksiin levitetyn takaoven yhteydessä. Ja lopuksi vastaus blogikirjoituksen otsikkoon - Ei ole olemassa täydellistä tietoturvaa Jos vastapuolella on riittävästi aikaa ja ison valtiollisen toimijan resurssit, on erittäin todennäköistä, että he pääsevät järjestelmiisi ennemmin tai myöhemmin. Tästä on esimerkkejä puolin ja toisin. Edward Snowdenin paljastusten myötä tiedämme, että NSA ja CIA käyttävät vastaavia tekniikoita kuin Kiina ja muut suuret valtiot. Tämän tason toiminta on erittäin kallista ja hankalaa toteuttaa. Implantin järjestäminen palvelinemolevylle, oikealle asiakkaalle ja oikeaan konesaliin voi olla parin vuoden projekti, ehkä pidempikin, jos se edellyttää ensin omien työntekijöiden saamista valmistajan palkkalistoille. Lähteet:

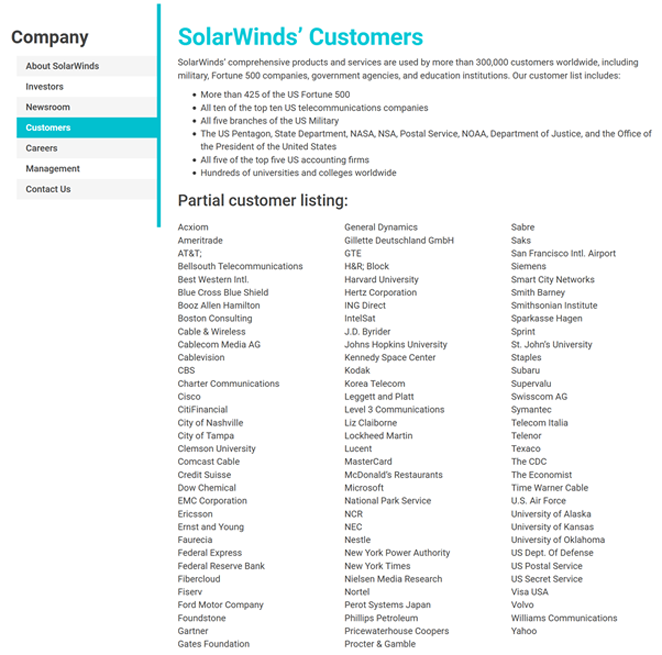

Aikaisemmin mainittu FireEyehin kohdistunut murto on osoittautunut vain pieneksi osaksi globaalia kampanjaa Tietoturvayhtiö FireEyehin kohdistuneet tietomurron yksityiskohdat ovat tarkentuneet. Yhtiöön murtauduttiin SolarWinds yhtiön Orion ohjelmiston kautta. Murtautujat olivat lisänneet Orioniin takaoven, jota FireEye kutsuu nimellä SUNBURST ja muutettu ohjelmisto jaeltiin asiakkaille normaalin päivityskanavan kautta. SolarWinds yhtiön Orion on isoissa organisaatioissa käytetty verkonhallintaohjelmisto. Yhdysvaltojen valtiollisista laitoksista sitä käyttävät muun muassa:

Solarwindsin yritys- / yhteisöasiakkaita ovat mm: Edellä mainittujen lisäksi Orionia käyttää esimerkiksi Dominion software, jonka äänestysjärjestelmät olivat laajasti käytössä USA:n presidentinvaaleissa.

FireEyen mukaan heidän toistaiseksi nimellä UNC2452 kutsumansa ryhmä on hyökännyt globaalisti valtiollisiin ja yksityisiin organisaatioihin. Lähdelistasta löytyvä linkki kuvaa SUNBURSTin toimintaa ja sisältää ohjeita sen havaitsemiseksi sekä torjumiseksi. Hyökkääjillä oli siis avoimet ovet satoihin organisaatioihin ja puoli vuotta aikaa toimia murretuissa järjestelmissä ennen kuin hyökkäys huomattiin. Heillä oli siis hyvin aikaa hakea haluamansa ja mahdollisuus esimerkiksi vaikuttaa USA:n presidentin vaalin tuloksiin näin halutessaan. On kuitenkin muistettava, että vaikka takaoven asentaminen saatiin automatisoitua, niin varsinainen kohdejärjestelmissä liikkuminen, tarvittavien käyttöoikeuksien hankkiminen ja tiedon etsintä on käytännössä käsityötä. Tämä rajoittaa rinnakkaista toimintaa, joten toistaiseksi voimme vain arvailla kuinka suuri on oikeasti varastetun tiedon määrä. Tämä saattaa hyvinkin olla maailman suurin tietomurto. Lähteet:

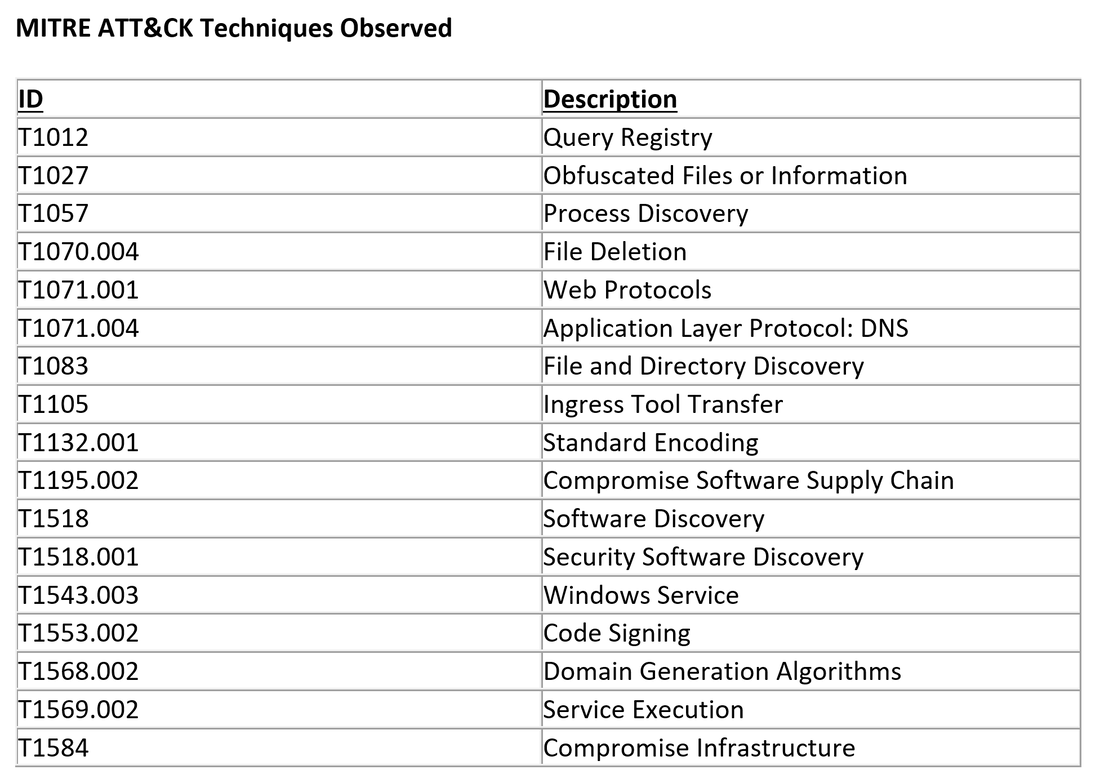

Mitä hyökkäyksen torjumiseksi olisi voitu tehdä? Orion ohjelmiston käyttäjät luottivat SolarWindsin turvajärjestelyihin ja siihen että heidän käyttämänsä ohjelma on turvallinen. Heidän näkökulmastaan Orionin takaovellisen version asentuminen oli järjestelmäpäivitys siinä missä muutkin, tätä siis ei ollut mahdollista torjua edes teoriassa. Järjestelmään pääsyn jälkeen murtautujat toimivat erittäin varovasti ja poistivat tekemänsä järjestelmämuutokset sekä työkalut käytön jälkeen. Heidän menetelmänsä kuitenkin jättivät jonkin verran jälkiä, jotka olisivat olleet havaittavissa, jos etukäteen olisi tiedetty mitä etsiä. Kampanja oli poikkeuksellinen, koska luotetun ohjelmistotoimittajan jakelutien hyödyntäminen antoi hyökkääjälle pääsyn satoihin kohteisiin kerralla. Tavallinen kohde kerrallaan etenevä tietomurtaja jää kiinni ennemmin tai myöhemmin ja hänen käyttämänsä menetelmien jäljet saadaan osaksi havainnointijärjestelmää, joten kampanjan jatkaminen samoilla menetelmillä vaikeutuu merkittävästi. FireEye listaa blogipäivityksessään murron aikana käytettyjä tekniikoita MITRE ATT&CK viitekehyksessä. Tarkkailemalla näitä tapahtumia tietojärjestelmässä olisi käynnissä oleva tietomurto saatettu havaita aikaisemmin: Tietoturvayhtiö FireEye on ilmoittanut, että osaamiselta ja kyvyiltään valtiollisen toimijan tasoinen murtautuja on päässyt heidän järjestelmiinsä.

Yhtiö julkaisi tiedotteen murrosta 8.12. Tiedotteessa FireEyen toimitusjohtaja Kevin Mandia kertoo, että murtautujat olivat räätälöineet huippuluokan murtautumistekniikoistaan erityisesti FireEyen järjestelmiä vastaan suunnatun hyökkäyksen. He toteuttivat murron pystyen kiertämään vastatoimet ja välttämään jälkien jättämisen järjestelmiin. Murtautujat käyttävät tietoturva-alalla aikaisemmin tuntematonta murtautumistekniikkojen yhdistelmää. Murtautujat onnistuivat saamaan yrityksen Red Teamien käyttämät ohjelmat. Näitä ohjelmia käytetään asiakkaan turvallisuuden analysointiin rikollisten toimintaa matkimalla, eli on siis mahdollista, että tulemme tulevaisuudessa näkemään tietomurtoja, joissa hyödynnetään FireEyeltä varastettuja ohjelmistoja. Tämän vuoksi FireEye onkin julkaissut kuvauksen vastatoimenpiteistä varastettujen ohjelmien varalta:

FBI ja FireEye tutkivat asiaa edelleen. Lähteet:

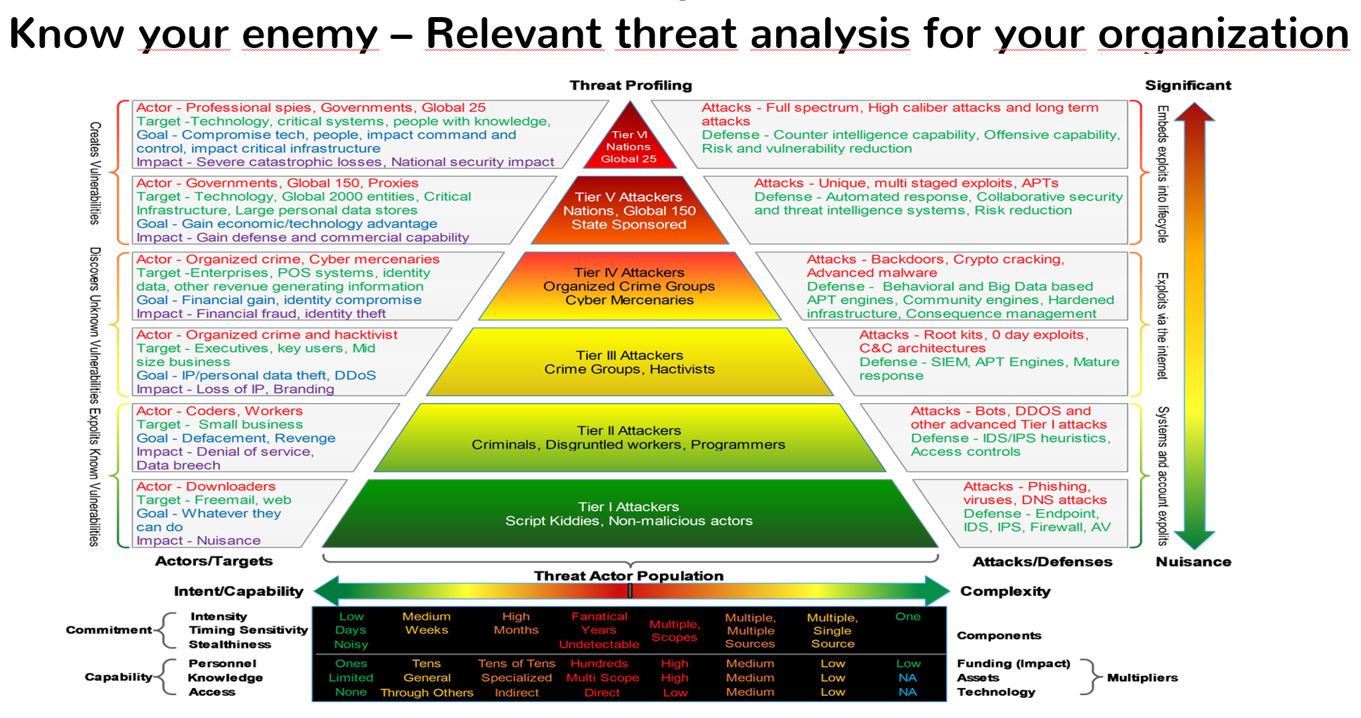

Ei ole olemassa täydellistä tietoturvaa. Jos murtautujilla on käytössään lähes rajattomat resurssit ja riittävästi aikaa, niin he todennäköisesti pääsevät päämääräänsä. Yleensä on kuitenkin mahdollista tehdä järjestelmästä riittävän turvallinen kaikkein todennäköisintä tunkeutujaa silmällä pitäen. Kannattaa siis aloittaa analysoimalla minkä tasoinen on todennäköinen hyökkääjä ja mitoittaa vastatoimet sen mukaan. Kyvyiltään valtiollisen tason toimijoita tai vastaavia ei ole paljon ja niiden kiinnostuksen kohteet ovat yleensä hyvin rajattuja. |

RSS Feed

RSS Feed