|

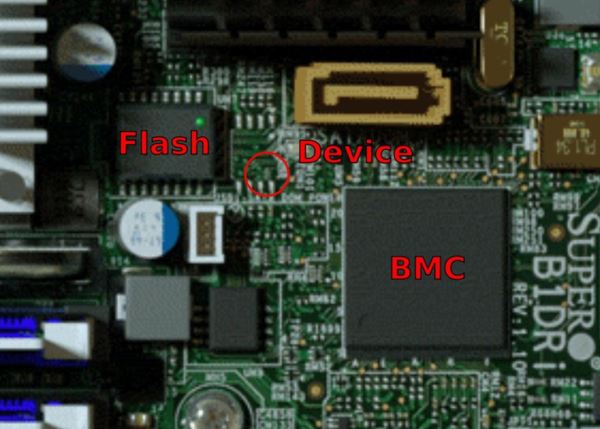

BusinessWeek julkaisi 2018 artikkelin amerikkalaisen SuperMicro yhtiön palvelinemolevyiltä löytyneestä ylimääräisestä mikropiiristä. Artikkelissa kerrottiin, että yhtiön laajasti käytössä olleilta palvelinemolevyiltä oli löydetty vastuksen näköinen mikropiiri, josta oli tarkemmassa analyysissä löytynytkin enemmän kontakteja kuin normaalit kaksi. Kyseinen piiri mahdollisti yhteyden avaamisen ja tiedonsiirron suojatusta sisäverkosta ulos piirin asentaneille tahoille. BusinessWeek kertoi haastatelleensa artikkeliin kymmeniä henkilöitä, joiden kaikkien kertomukset tukivat tarinaa. Virallisesti kukaan ei kuitenkaan halunnut sanoa mitään. Artikkelia tuki myös se, että kyseisiä emolevyjä datakeskuksissaan käyttäneet tahot (muun muassa Apple ja Amazon) hankkiutuivat niistä vähin äänin eroon, joko yritysjärjestelyiden kautta tai muutoin. Bloomberg julkaisi 12.1. täydennyksen BusinessWeekin 2018 artikkeliin. Uudessa artikkelissa kerrotaan, että USA:n puolustusministeriön tietoturvaorganisaatio oli huomannut jo vuonna 2010 Supermicron valmistamien serverien lähettävän tietoa verkkoinfrasta ulkopuoliselle taholle Kiinaan. Tästä käynnistyi vuosia kestänyt vastavakoilutoiminta, jolla pyrittiin selvittämään hyökkääjän kykyjä ja samalla alettiin analysoida, kuinka tietomurto on toteutettu. Emolevyjen BIOS:in eprommin suojatusta osasta löytyi ylimääräistä koodia, joka konetta käynnistettäessä luettiin muistiin suoritettavaksi. SuperMicro oli ostanut merkittäviä osia BIOS koodista suoraan alihankkijalta, eikä todennäköisesti ollut tietoinen kaikista saamistaan ominaisuuksista. Alkuperäisen BusinessWeekin artikkelin mukaan Apple ja Amazon löysivät ylimääräisen mikropiirin SuperMicron palvelinemolevyltä 2015. Kaikki artikkelissa mainitut yritykset kiistivät tuolloin tiedot ja kertoivat olevansa täysin tietämättömiä asiasta. Tarkemmissa tutkimuksissa selvisi, että piiri ei ole pelkästään emolevyjä alihankintana valmistaneen kiinalaisen sopimusvalmistajan tekosia, vaan sen paikka on jo alun perin suunniteltu osaksi monikerroksista piirilevyä. FBI:ltä saadun tiedon mukaan pientä joukkoa valmistajan työntekijöitä kohtaan käynnistettiin jo vuonna 2012 vastavakoilu ja seurantaoperaatio. Lisäksi päivitetyssä artikkelissa kerrotaan että 2014 siruvalmistaja Intel tiedotti, että he olivat saaneet takaoven sisältävän päivityksen SuperMicron päivityspalvelimelta. Tällöin tietomurto havaittiin välittömästi ja sen seuraukset saatiin minimoitua. Mitä tästä pitäisi ajatella Jos kiinalaiset pystyvät tekemään tämän yhdelle amerikkalaisvalmistajalle, niin miksi he eivät pystyisi tekemään sitä muille? Kuinka paljon takaovilla varustettua tietotekniikkaa on maailmalla? Tähän kysymykseen ei varmasti osaa vastata kukaan, mutta todennäköisesti sitä on paljon enemmän kuin nämä pari tapausta, josta olemme kuulleet. Jos tämä tapahtuu globaalia hankintaketjua hyödyntävälle amerikkalaiselle yritykselle heidän tietämättään, niin mitä voimme olettaa kiinalaisyrityksistä? SuperMicron palvelinemolevy on loppujen lopuksi triviaali laite, jossa on kourallinen komponentteja ja vähän ohjelmistoa. Ylimääräisten toimintojen piilottaminen sinne ei ole hirveän helppoa ja ylimääräisestä kommunikoinnista sisäverkosta ulospäin jää näkyviä jälkiä todennäköiseen verkon valvontajärjestelmään. Palvelinemolevyyn verrattuna 5G verkossa on paljon erilaisia verkkoelementtejä, joissa on yhteensä kymmeniä miljoonia rivejä ohjelmistoja ja verkon rajapinnoista julkiseen internettiin kulkee kymmeniä tuhansia yhtäaikaisia datayhteyksiä. Kuinka tällaisen kokonaisuuden integriteetti varmistetaan ja kuinka havaitaan, jos se ”soittaa kotiin”? On käytännössä mahdotonta varmistaa, että näin monimutkaisessa järjestelmässä ei olisi jonkinlaista takaovea tai muuta ylimääräistä reittiä ulkopuoliseen kontrolliin. Ja joka tapauksessa niissä jonkintasoinen yhteys valmistajalle ongelmien selvittelyä ym toimintaa varten. Tähän samaan ajatukseen on päätynyt myös suojelupoliisin päällikkö Antti Pelttari. Hän varoittaa voimakkaasti avaamasta yhteiskunnan toiminnan kannalta kriittiseen infraan paraatiovia potentiaalisesti vihamieliselle toimijalle. Artikkelissa mainituissa tapauksissa yhteisenä tekijänä on hankintaketjun hallinta. Varmistaaksesi tuotteesi turvallisuuden on sinun varmistettava, että henkilökuntasi, kaikki käyttämäsi rauta ja ohjelmistot ovat turvallisia. Samankaltaista teemaa käsiteltiin jo viime vuoden lopulla tapahtuneen SolarWinds yhtiön verkonhallintaohjelmiston Orionin päivityksen mukana tuhansiin yrityksiin levitetyn takaoven yhteydessä. Ja lopuksi vastaus blogikirjoituksen otsikkoon - Ei ole olemassa täydellistä tietoturvaa Jos vastapuolella on riittävästi aikaa ja ison valtiollisen toimijan resurssit, on erittäin todennäköistä, että he pääsevät järjestelmiisi ennemmin tai myöhemmin. Tästä on esimerkkejä puolin ja toisin. Edward Snowdenin paljastusten myötä tiedämme, että NSA ja CIA käyttävät vastaavia tekniikoita kuin Kiina ja muut suuret valtiot. Tämän tason toiminta on erittäin kallista ja hankalaa toteuttaa. Implantin järjestäminen palvelinemolevylle, oikealle asiakkaalle ja oikeaan konesaliin voi olla parin vuoden projekti, ehkä pidempikin, jos se edellyttää ensin omien työntekijöiden saamista valmistajan palkkalistoille. Lähteet:

Comments are closed.

|

RSS Feed

RSS Feed