|

Netect Oy:n CEO Harry Hyttinen puhui Suomen Standardisoimisliiton ”Ajankohtaista terveydenhuollon tietotekniikasta” webinaarissa 4.11.2020 aiheesta ”Tietoturva terveydenhuollossa”. Esityksessä hän kävi läpi tietoturvan yleiset vaatimukset ja viitekehykset, mikä on tietoturvan hallintajärjestelmä, minkä eri tasoisia hyökkääjiä on olemassa, mitä osa-alueita kunnon tietoturvaratkaisuun kuuluu ja mitä ratkaisuja NCC Group voi terveydenhuolto-organisaatioille tarjota.

Lisätietoa:

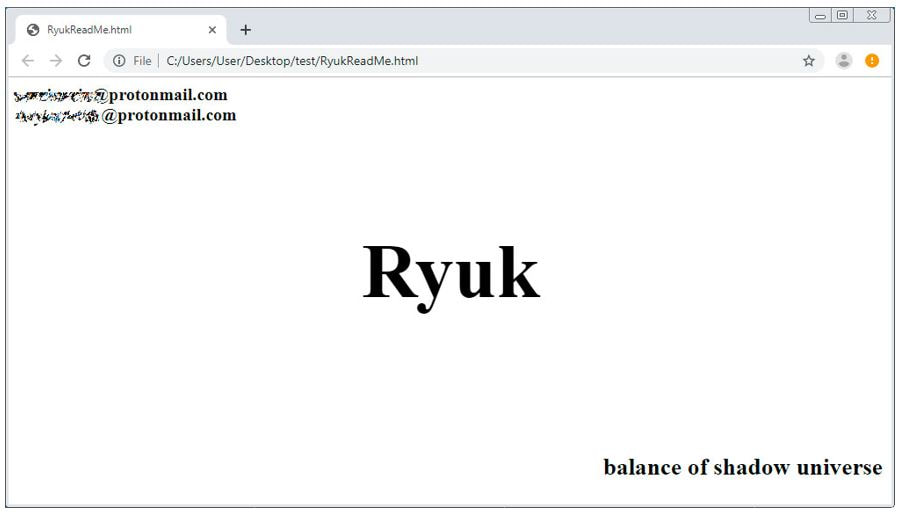

Yhdysvaltalaisten turvallisuusviranomaisten mukaan rikollisjärjestöt pyrkivät kiristämään lunnaita ja lamauttamaan terveydenhoidon mahdollisimman monessa amerikkalaisessa terveydenhuolto-organisaatiossa käyttäen erityisesti TrickBot ja Ryuk haittaohjelmia. Eräskin ryhmittymä kehuu hyökänneensä yli 400 sairaalaan ja saaneen lunnaita jo yli 30 terveydenhuollon organisaatiolta.

FireEye tietoturvayrityksen mukaan tyypillinen hyökkäys alkaa aidoksi yrityspostiksi naamioidulla sähköpostilla, jossa on usein vastaanottajan tai terveydenhuollon organisaation nimi joko aihekentässä tai itse tekstissä. Sähköpostin liitteenä on linkki Google PDF dokumenttiin, joka sitten sisältää haittaohjelman. Usean tietoturvayrityksen edustajat sanovat, että tämä on suurin kiristyshaittaohjelmahyökkäys, jonka he ovat ikinä nähneet. Hyökkäys näyttäisi olevan pääosin Itäeurooppalaisen rikollisryhmän tekemä. Koskahan nämä tai näiden ihailijat ehtivät hyökkäämään voimalla täällä meillä? Taitaa olla aika printata potilaskertomukset, sulkea koneet ja kaivaa reseptivihot esille, jos tietoturva-asiat eivät ole kunnossa!! Lähteet:

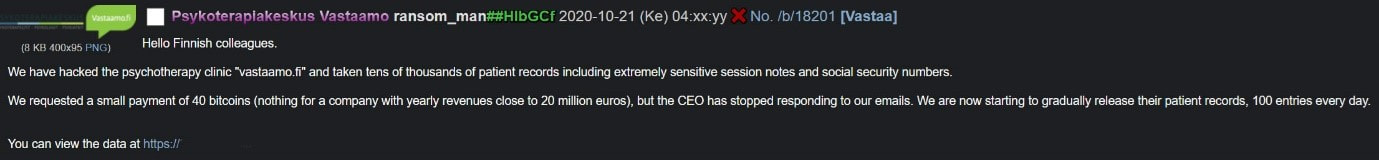

Tietomurtaja varasti Psykoterapiakeskus Vastaamo Oy:n potilastiedot joitakin viikkoja sitten. Varkaus koskee vähintään tuhansia asiakkaita ja he ovat saaneet Vastaamolta GDPR:n mukaisen tiedotteen asiasta. Asiakkaille tiedottamista lykättiin käynnissä olevan poliisitutkinnan vuoksi.

Tietomurron tehneen rikollisryhmän edustaja on kertonut murrosta Tor-verkossa ja sen jälkeen media on ollut yhteydessä häneen. Nimellä ransom_man esiintynyt taho on kertonut Vastaamon potilastietojärjestelmän tietoturvan olleen luokattoman huono. Vahvistamattomien tietojen mukaan osa asiakastiedoista oli palvelimella, jossa oli käytetty järjestelmän oletuskäyttäjätunnusta ja salasanaa. Näin ollen tuntemattomalla tavalla Vastaamon verkkoon päässeen murtautujan oli helppo päästä käsiksi asiakastietohin vuoteen 2018 asti. Tietomurtajat ovat kertoneet kopioineensa koko Vastaamon asiakastietokannan ja pyytävät sen tietojen julkaisematta jättämisestä 40 bitcoinin eli noin € 450 000 lunnaita. He ovat myös julkaisseet kolmena perättäisenä vuorokautena sadan satunnaisen asiakkaan tiedot Tor-verkossa. Miksi näin tapahtui? Tuntematta tarkemmin tietomurron yksityiskohtia voimme esittää vain arvailuja. Jos ransom_manin antamat tiedot pitävät paikkaansa, saattaa suurin yksittäinen ongelma olla yrityksen tietoturvakulttuurin puute. Kaikkien yrityksessä ei tarvitse olla tietoturvaeksperttejä, mutta tietoturvasta vastaavien tahojen täytyy olla. Järjestelmät on suunniteltava niin, että ainakin kaikkein tärkeimmät tiedot on turvallisesti talletettu salattuna ja että niihin pääse käsiksi vain riittävän tunnistautumisen kautta, esimerkiksi käyttäen 2-vaiheista autentikointia. Tietoturvasta vastaavilla pitää olla selkeä käsitys siitä mitkä ovat tällä hetkellä vakavimmat uhkat yritykselle. Yrityksen verkon tietoturvaa kannattaa arvioida MITRE ATT&CK viitekehystä vasten ja pohtia sen pohjalta ovatko käytetyt ratkaisut riittävän vahvoja torjumaan ajateltavissa olevaa uhkaa. Huomaako kukaan yrityksen verkkoon päässyt hyökkääjä ennen kuin tilanne on todella huono? Näiden asioiden hallitseminen edellyttää rahaa ja resursseja. Järjestelmien valvominen itse 24x365 ei ole taloudellisesti järkevää kuin erittäin suurille yrityksille ja tiedustelutiedot uhkatilanteesta pitää joka tapauksessa ostaa muilta. Usein helpompi ja kustannustehokkaampi ratkaisu onkin ostaa nämä kaikki palveluna alan ammattilaisilta. Universal Health Services (Fortune 500 listattu) terveydenhoito- ja sairaalapalveluita tuottava yritys joutui sulkemaan järjestelmänsä 27.9. jouduttuaan kiristyshaittaohjelman uhriksi. UHS työllistää yli 90 000 ja toimii yli neljässä sadassa toimipaikassa USAssa ja Iso-Britanniassa.

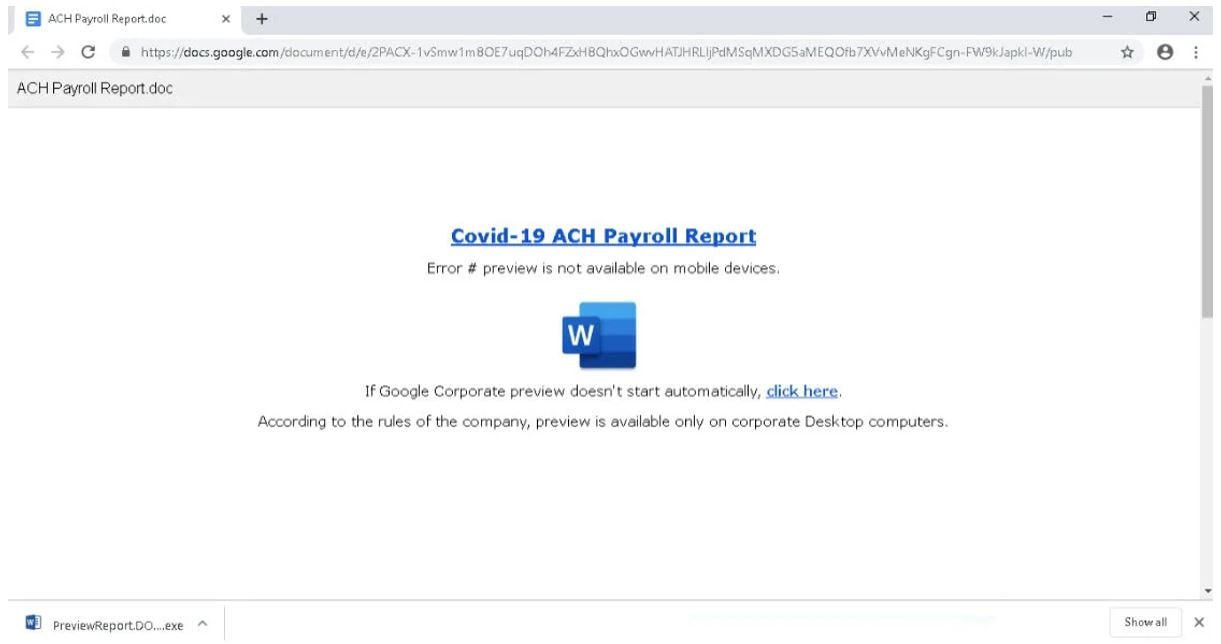

UHSin työntekijän kertoman mukaan järjestelmiin hyökättiin yön aikana ja kaikki tietojärjestelmät olivat saavuttamattomissa useita vuorokausia. Hyökkäyksessä käytettiin ryuk-kiristyshaittaohjelmaa. Yritys ei ole virallisesti kertonut yksityiskohtia hyökkäyksestä, mutta on myöntänyt, että heidän it-järjestelmissään oli ongelma: https://ir.uhsinc.com/news-releases/news-release-details/universal-health-services-inc-reports-information-technology Advanced Intelligence LLC:n Vitali Kremezin mukaan UHS on ollut Trickbot ja Emotet -troijalaisten kohteena syyskuussa. Tästä voidaan arvata, että hyökkäys on aloitettu lähettämällä Emotet- troijalainen sähköpostitse UHS:n työntekijälle. Vastaanottajan avattua sähköpostin liitteen Emotet asentaa TrickBotin joka puolestaan avaa etäyhteyden uhrin koneesta Ryuk-kiristyshaittaohjelman operaattorille. 5.10. UHS antoi lausunnon, jonka mukaan he ovat edistyneet merkittävästi järjestelmien toiminnan palauttamisessa ja suurin osa toimipisteistä saadaan palautettua verkkoon päivän loppuun mennessä. Lausunnon mukaan hyökkäys ei suoranaisesti vaikuttanut potilastietojärjestelmään mutta UHS:n tietojärjestelmät olivat siis ainakin osittain pois käytöstä kokonaisen viikon: https://www.uhsinc.com/statement-from-universal-health-services/. Lähde: Tämän tyyppisiltä hyökkäyksiltä suojautuminen on vaikeaa, koska lähtökohtaisesti työntekijöiden toimenkuvaan kuuluu avata sähköposteja ja reagoida niihin. Lisäksi sähköpostin mukana lähetetty liitetiedosto on todennäköisesti testattu yleisimpiä virustorjuntaohjelmistoja vastaan niin, että se ei aiheuta välitöntä hälytystä vastaanottajan koneella. Geneerisemmin näitä haittaohjelmia vastaan voidaan suojautua etsimällä yrityksen verkkoliikenteestä näille haittaohjelmaperheille tyypillistä liikennettä ja sulkemalla sitä lähettävä laite pois verkosta. Yrityskäyttäjiin kohdistettu kalastelukampanja asentaa käyttäjän laitteeseen haittaohjelman, joka mahdollistaa komentojen suorittamisen ja jatkohyökkäyksen yrityksen verkkoon. Käyttäjä saa kalastelusähköpostin, joka on otsikoitu asiakaspalautteeksi, palkkaraportiksi tai listaksi päättyneistä työsuhteista. Sähköposti ei sisällä liitettä vaan linkin Google Docs palveluun.

Linkki johtaa sivulle, jossa kerrotaan, että jos dokumentin katselu ei onnistu automaattisesti niin klikkaa tästä. Linkin klikkaaminen käynnistää tiedoston lataamisen käyttäjän koneelle ja koska Windows oletusarvoisesti piilottaa tiedostojen nimien päätteet, ei käyttäjä huomaa lataavansa suoritettavaa tiedostoa. Kun tiedosto käynnistetään, se ottaa yhteyttä komentopalvelimeen ja tarkastaa onko siellä tehtäviä tälle haltuun otetulle laitteelle. Saatuaan haittaohjelman ladattua se lisätään suoraan osaksi Windowsin käyttöjärjestelmärutiinia tiedostoon svchost.exe. Lisäksi ohjelma lisää käyttäjän sisäänkirjautumiseen ajastetun tehtävän, joka tarkistaa onko haittaohjelma jo ladattu ja onko siitä päivitettyä versiota saatavilla. Käyttäjän kone jää siis avoimeksi hyväksikäyttäjälle, kunnes haittaohjelma ja sen tekemät muutokset on poistettu. Jos virustorjuntaohjelma ei alun perin estä käyttäjää suorittamasta .doc.exe tai .pdf.exe päätteisiä tiedostoja on tilanne hankala, haittaohjelman latausosuus tekee muutokset svchost.exeen vaikeasti havaittavalla tavalla ja kyseinen prosessi on joka tapauksessa jatkuvasti suorituksessa yhtenä tai useampana instanssina, joten sekään ei herätä huomiota. Muistakaa kouluttaa käyttäjiänne sähköpostikalastelun vaaroista ja huolehtia siitä, että yrityksenne tietoturva on riittävällä tasolla! Lähteet: |

RSS Feed

RSS Feed